Der Bundestag hat das NIS-2-Gesetz verabschiedet, die Zustimmung des Bundesrats steht noch aus. Nach der Verkündung tritt das Gesetz ohne Übergangsfrist in Kraft. Mit unserem 7-Schritte-Plan behalten Sie den Überblick und bringen Ihr Unternehmen rechtzeitig auf Compliance-Kurs.

Der Bundestag hat das deutsche NIS-2-Gesetz verabschiedet. Die Zustimmung des Bundesrats steht noch aus, doch nach der Verkündung treten die Pflichten ohne längere Übergangsfristen in Kraft. Betroffene Unternehmen sollten sich jetzt vorbereiten.

Damit ist ein entscheidender Schritt zur überfälligen Umsetzung der EU-Richtlinie getan. Aktuell steht noch die Zustimmung des Bundesrats aus.

Sobald das Gesetz im Bundesgesetzblatt veröffentlicht wird, tritt es unmittelbar in Kraft - ohne längere Übergangsfristen. Unternehmen müssen daher bereits jetzt alle notwendigen Sicherheitsmaßnahmen vorbereiten und organisatorisch verankern.

Deutschland hat die EU-Umsetzungsfrist bereits überschritten. Der politische und regulatorische Druck ist entsprechend hoch, sodass mit einer schnellen Verkündung gerechnet werden muss.

Die NIS-2-Richtlinie ist ein EU-weites Gesetzesvorhaben und muss in allen Mitgliedstaaten in nationales Recht umgesetzt werden. Ziel ist es, ein einheitlich hohes Niveau an Cybersicherheit in ganz Europa zu schaffen.

Belgien, Kroatien, Ungarn, Italien, Lettland, Litauen, Rumänien, Slowakei, Slowenien, Malta sowie Liechtenstein (als EWR-Staat).

Deutschland, Frankreich, Dänemark, Finnland, Niederlande, Österreich, Polen, Irland, Schweden, Norwegen (EWR) und weitere.

In anderen Mitgliedstaaten wie Portugal oder Spanien gibt es Verzögerungen, dort ist die Lage aktuell noch unklar.

Wenn Sie in mehreren europäischen Ländern tätig sind, müssen Sie NIS-2 nicht nur in Deutschland im Blick haben, sondern auch in den Ländern, in denen Sie Niederlassungen oder Geschäftsaktivitäten haben. Jedes Land setzt die Richtlinie mit eigenen Gesetzen und Fristen um.

NIS-2 ist ein europäisches Thema. Wer international aufgestellt ist, sollte die Umsetzungsstände in den einzelnen Ländern genau verfolgen und die Anforderungen frühzeitig in die eigenen Prozesse integrieren.

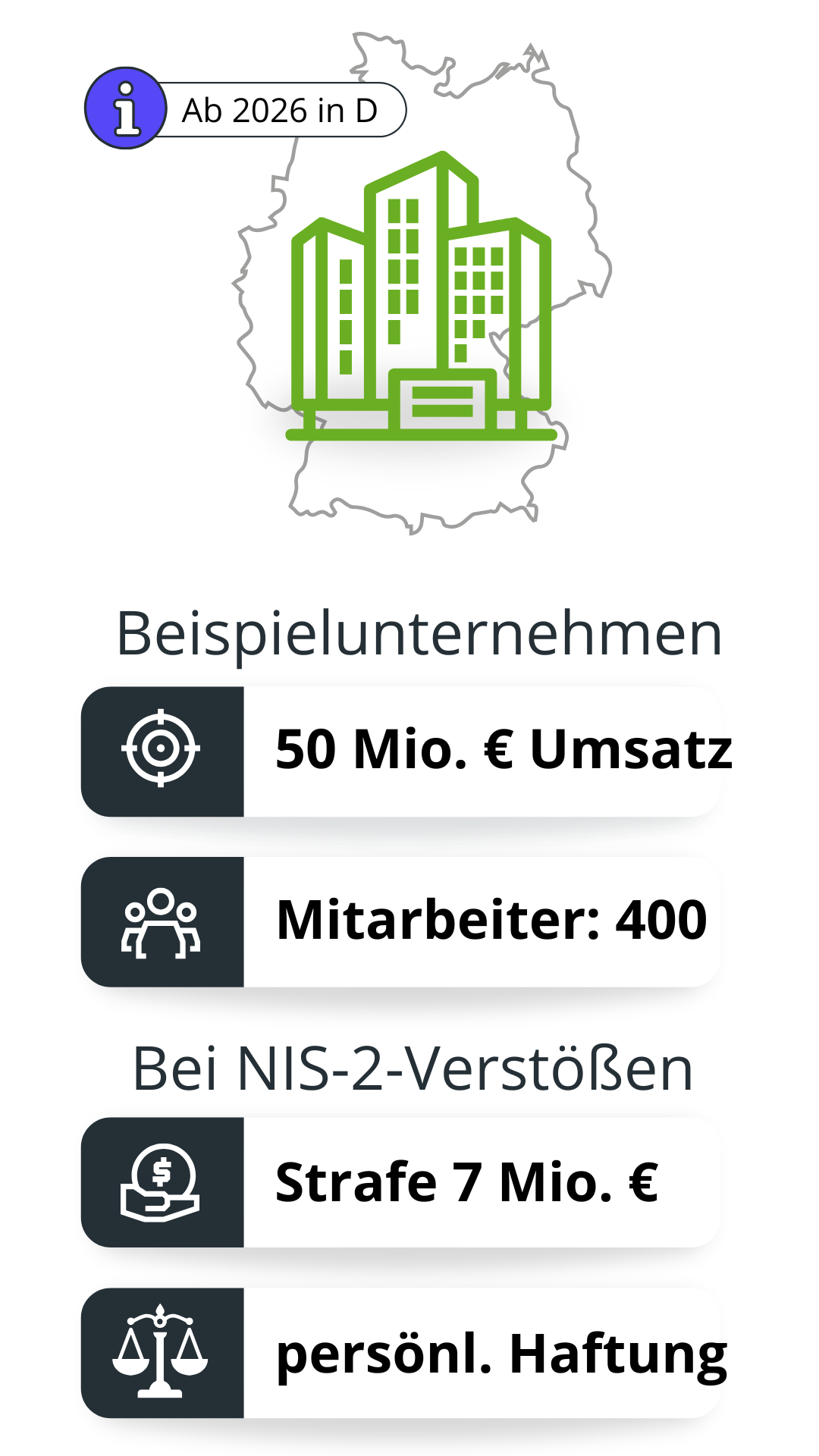

Ein mittelständisches Unternehmen mit 400 Mitarbeitenden und 50 Mio. € Umsatz riskiert als „wichtige Einrichtung“ bei NIS-2-Verstößen bis zu 7 Mio. € Bußgeld.

Zusätzlich droht der Geschäftsführung persönliche Haftung, wenn sie ihre gesetzlichen Pflichten nicht erfüllt.

Die Einführung eines ISMS kostet dagegen nur einen Bruchteil – und schützt vor Strafen, Reputationsverlust und Managementhaftung.

Der Bundestag hat das deutsche NIS-2-Gesetz am 13. November 2025 verabschiedet. Die Zustimmung des Bundesrats steht noch aus, doch sobald das Gesetz im Bundesgesetzblatt verkündet wird, tritt es unmittelbar in Kraft. Längere Übergangsfristen sind nicht vorgesehen.

Deutschland hat die EU-Umsetzungsfrist bereits überschritten, wodurch der politische und regulatorische Druck erheblich gestiegen ist. Unternehmen müssen daher damit rechnen, dass die Vorgaben sehr schnell wirksam werden.

Unsere klare Empfehlung:

Bereiten Sie sich jetzt auf NIS-2 vor, auch wenn das Gesetz noch nicht endgültig verkündet ist. Wer frühzeitig Maßnahmen einleitet, vermeidet Risiken, Engpässe und potenziell hohe Bußgelder.

.avif)

Die Bußgelder bei NIS-2 wirken auf den ersten Blick einschüchternd:

Aber diese Geldbußen sind nur die Spitze des Eisbergs.

Die Strafe selbst ist schon teuer, aber die verborgenen Folgekosten sind meist um ein Vielfaches höher.

Wer NIS-2 rechtzeitig umsetzt, spart nicht nur Geld, sondern sichert auch die Zukunftsfähigkeit und Reputation seines Unternehmens.

Mit zunehmender Digitalisierung und Vernetzung sind auch die Risiken für Cyberangriffe deutlich gestiegen. Seit Beginn des russischen Angriffs auf die Ukraine hat die Bedrohungslage noch einmal stark zugenommen. Ransomware-Angriffe, DDoS-Attacken oder Angriffe auf Lieferketten nehmen kontinuierlich zu.

Die NIS2-Richtlinie (EU 2022/2555) soll in der gesamten EU ein einheitlich hohes Niveau an Cybersicherheit sicherstellen. In Deutschland wird sie aktuell mit dem „NIS-2-Umsetzungs- und Cybersicherheitsstärkungsgesetz (NIS2UmsuCG)“ umgesetzt. Der Regierungsentwurf wurde am 30.07.2025 vom Bundeskabinett beschlossen (Bundesregierung).

Dieses neue Gesetz baut auf dem bisherigen IT-Sicherheitsgesetz 2.0 auf, verändert aber über 26 bestehende Gesetze (u. a. das BSI-Gesetz, das Energiewirtschaftsgesetz, das Telekommunikationsgesetz, das Sozialgesetzbuch). Das bisherige BSI-Gesetz wird grundlegend reformiert – bekannte Paragraphen wie „§ 8a BSI-Gesetz“ werden durch neue Strukturen ersetzt, etwa „§ 30 (1) ff. BSI-Gesetz“.

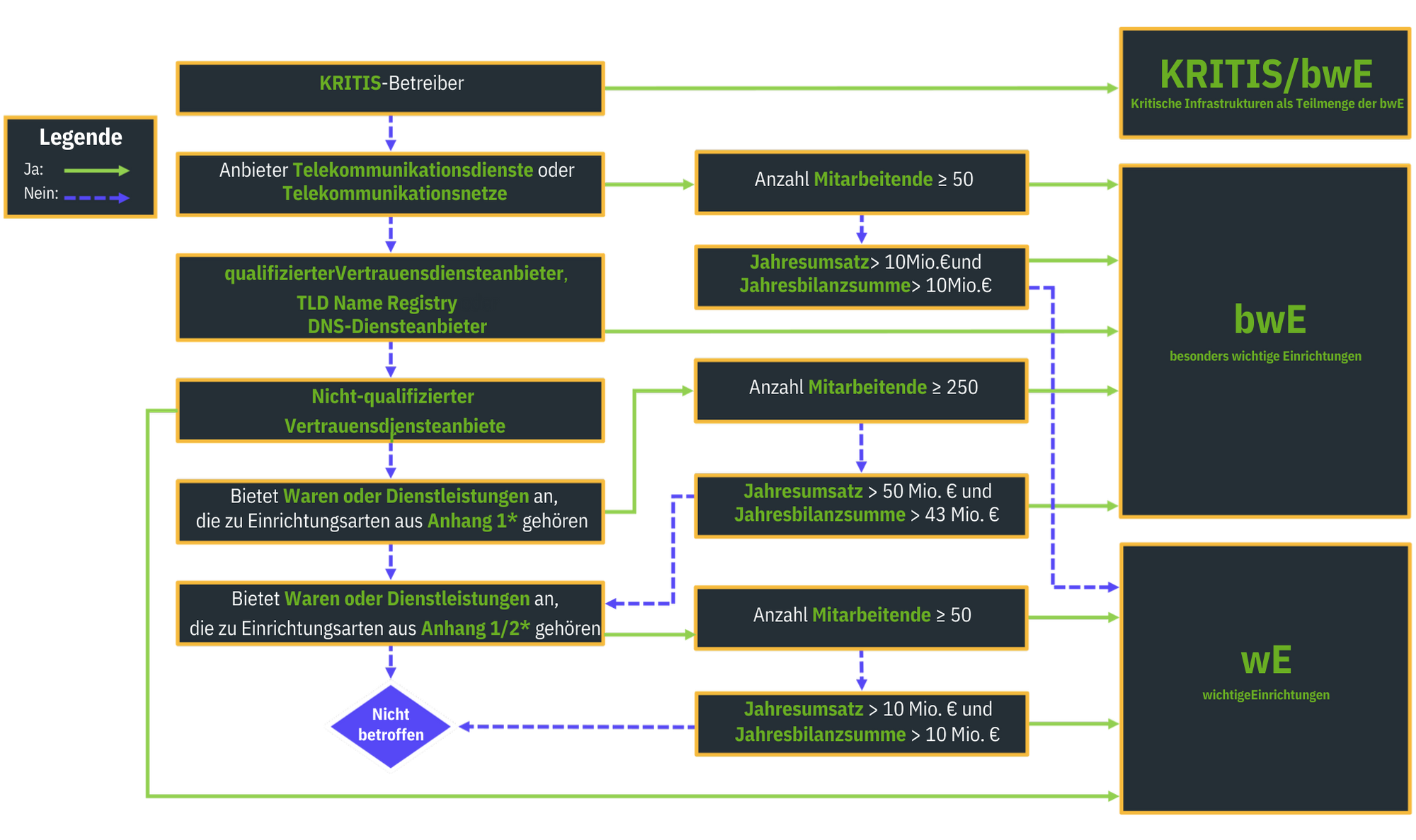

1) In Deutschland werden künftig deutlich mehr Unternehmen unter die NIS2-Pflichten fallen als bisher.

2) Betroffene Unternehmen werden in drei Gruppen eingeteilt:

Mit dem verabschiedeten Gesetz vom 13.11.2025 wird der Kreis der betroffenen Einrichtungen weiter ausgeweitet. Neben Unternehmen aus Energie, Gesundheit, Verkehr, digitaler Infrastruktur und Produktion sind erstmals auch öffentliche Behörden und Verwaltungen explizit in den Anwendungsbereich einbezogen.

3) Diese Gruppen müssen verpflichtend Risikomanagement betreiben, Sicherheitsvorfälle melden, sich beim BSI registrieren (innerhalb von 3 Monaten nach Inkrafttreten) und weitere Vorgaben erfüllen (BSI).

4) Besonders relevant für die Geschäftsleitung: Es gibt klare Pflichten und Haftungsregelungen.

5) Eine Umsetzungsfrist gibt es nicht – das Gesetz tritt direkt am Tag nach Verkündung in Kraft (Bundesregierung, KPMG).

Mit zunehmender Digitalisierung und Vernetzung sind auch die Risiken für Cyberangriffe deutlich gestiegen. Seit Beginn des russischen Angriffs auf die Ukraine hat die Bedrohungslage noch einmal stark zugenommen. Ransomware-Angriffe, DDoS-Attacken oder Angriffe auf Lieferketten nehmen kontinuierlich zu.

Die NIS2-Richtlinie (EU 2022/2555) soll in der gesamten EU ein einheitlich hohes Niveau an Cybersicherheit sicherstellen. In Deutschland wird sie aktuell mit dem „NIS-2-Umsetzungs- und Cybersicherheitsstärkungsgesetz (NIS2UmsuCG)“ umgesetzt. Der Regierungsentwurf wurde am 30.07.2025 vom Bundeskabinett beschlossen (Bundesregierung).

Dieses neue Gesetz baut auf dem bisherigen IT-Sicherheitsgesetz 2.0 auf, verändert aber über 26 bestehende Gesetze (u. a. das BSI-Gesetz, das Energiewirtschaftsgesetz, das Telekommunikationsgesetz, das Sozialgesetzbuch). Das bisherige BSI-Gesetz wird grundlegend reformiert – bekannte Paragraphen wie „§ 8a BSI-Gesetz“ werden durch neue Strukturen ersetzt, etwa „§ 30 (1) ff. BSI-Gesetz“.

Während bisher nur einige hundert KRITIS-Betreiber unter die Regelungen fielen, werden künftig rund 29.000–30.000 Unternehmen in Deutschland betroffen sein (Security-Insider). Durch das am 13.11.2025 verabschiedete Gesetz sind nun behördliche Einrichtungen und öffentliche Verwaltung explizit betroffen - nicht nur Betreiber kritischer Infrastruktur.

Die Vorgaben finden sich im neuen § 30 BSIG-E. Zehn zentrale Maßnahmenbereiche sind verpflichtend, allerdings sind die Fristen vorläufig und hängen von den finalen Gesetzestexten ab:

Zusätzlich gilt:

Meldepflichten für Sicherheitsvorfälle (24 h Frühwarnung, 72 h Detailmeldung, 30-Tage-Abschlussbericht) (Bundestag).

Pflichten für die Geschäftsleitung: Sie muss Maßnahmen genehmigen, überwachen, an Schulungen teilnehmen – und haftet bei Pflichtverletzungen (BSI).

„Stand der Technik“ bedeutet, dass etablierte Verfahren wie ISO/IEC 27001, NIST oder BSI-Grundschutz angewendet werden. Welche Maßnahmen konkret erforderlich sind, hängt von der Risikolage ab.

Beispiel: In einem Unternehmen kann ein Berechtigungskonzept ausreichen, in einem anderen ist Verschlüsselung von Datenbanken Stand der Technik.

Für welche Teile des Unternehmens gilt NIS2?

Für das gesamte Unternehmen, nicht nur für einzelne Bereiche.

Muss die Umsetzung nachgewiesen werden?

Haben Sie schon alle Vorbereitungen für die NIS2-Richtlinie getroffen?

Nein? Wir zeigen Ihnen, wie Sie sich mit der BPM- & GRC-Software Aeneis perfekt vorbereiten können und dabei viel Zeit und Nerven sparen.

Die NIS2-Richtlinie ist eine aktualisierte Version der ersten NIS-Richtlinie, die darauf

abzielt, ein höheres Maß an Cybersicherheit und Resilienz in der gesamten EU zu erreichen. Um sich auf die NIS2-Richtlinie vorzubereiten und diese umzusetzen, sollten Unternehmen und relevante Organisationen einige wichtige Punkte beachten. Erfahren Sie in diesem Leitfaden, welche Schritte Sie gehen können und wie Sie und Ihre Mitarbeitenden die NIS2-Richtlinie in der ISMS-App der BPM- & GRC-Software Aeneis sicher umsetzen.

Verstehen Sie die spezifischen Anforderungen, die durch die

NIS2-Richtlinie eingeführt werden, einschließlich der erweiterten

Anwendungsbereiche und der neuen Sicherheits- und

Meldungspflichten.

Bestimmen Sie, ob Ihre Organisation unter die erweiterte Definition kritischer und wichtiger Einrichtungen fällt.

In der ISMS-App in der BPM- & GRC-Software Aeneis haben Sie die Möglichkeit, ganze Handbücher zu integrieren und unternehmensweit zur Verfügung zu stellen. Zusätzlich können Sie dort Ihre Organisation rund um Ihre Informationssicherheit grafisch abbilden und Verantwortlichkeiten eindeutig zuweisen.

Ihre Mitarbeitenden wissen also genau, welche Verantwortungen und Aufgaben Sie haben und können sich über wichtige Normen, Richtlinien und Vorgaben informieren. Alles zentral an einem Ort, auf einer Plattform.

Bewerten Sie die Risiken für Netzwerk- und Informationssysteme und ermitteln Sie, wo Schwachstellen bestehen könnten.

Erstellen Sie Pläne zur Minimierung dieser Risiken, einschließlich der Umsetzung geeigneter Sicherheitsmaßnahmen.

Für die Identifizierung von und den richtigen Umgang mit Risiken, die im Kontext Ihrer Cyber- und Informationssicherheit auftreten können, steht Ihnen in Aeneis ein Risikomanagementprozess zur Verfügung. Diesen können Sie in drei einfachen Schritten von der Risikoidentifikation über die Risikoanalyse bis hin zur Risikobehandlung durchführen.

Ermitteln Sie dort also direkt in Ihren Geschäftsprozessen, welche Risiken auftreten können, bewerten Sie deren Kritikalität und entwickeln Sie einen Plan zur Behandlung mit geeigneten Maßnahmen.

Technische und organisatorische Maßnahmen Setzen Sie sowohl technische als auch organisatorische Maßnahmen um, um die Sicherheit Ihrer Systeme zu erhöhen. Dies kann Verschlüsselung, Zugriffskontrollen, regelmäßige Sicherheitsaudits und mehr umfassen.

Sicherheitsmaßnahmen sollten kontinuierlich bewertet und an neue Bedrohungen angepasst werden.

Um die Informationssicherheit in Ihrem Unternehmen zu wahren, können Sie in der GRC-Software Aeneis auf einen generischen Maßnahmen-Pool zugreifen. Dieser hilft Ihnen, schnell mit der Umsetzung von Sicherheitsmaßnahmen zu starten. Beim Anlegen Ihrer eigenen Maßnahmen können Sie auf den Maßnahmen-Pool zugreifen und Mitarbeitenden direkt die Maßnahme zur Umsetzung zuweisen. Alle Maßnahmen können Sie in Reports überblicken und so kontinuierlich und schnell an Änderungen anpassen.

Entwickeln Sie Prozesse für die Meldung von SIcherheitsvorfällen, wie von der Richtlinie gefordert.

Stellen Sie sicher, dass Pläne für das Management von Sicherheitsvorfällen existieren, inklusive Recovery-Plänen.

Nutzen Sie die ISMS-Software Aeneis um Ihre Sicherheitsvorfälle zu dokumentieren und managen. Dort können Sie in einem eigenen Bereich aufgetretene Vorfälle detailliert erfassen, wie von der Richtlinie vorgeschrieben. Die erfassten Vorfälle geben Ihnen dann wiederum Aufschluss über relevante Schulungsthemen und helfen Ihnen, Ihre Risiken und Maßnahmen zu präzisieren.

Arbeiten Sie mit nationalen Behörden, wie z.B. dem nationalen CSIRT und anderen relevanten Einrichtungen zusammen.

Teilen Sie Informationen und Best Practices mit anderen Betroffenen innerhalb der EU.

Schicken Sie Organisationen und Behörden Ihre dokumentierten Vorfälle, Risiken und Maßnahmen. In der BPM- & GRC-Software Aeneis können Sie Inhalte nicht nur zentral ablegen, sondern auch mit nur wenigen Klicks daraus Druckberichte generieren. Geben Sie Tabellen in einer Excel-Datei aus und speichern Sie Dokumente als PDF. Das erleichtert Ihnen sowohl den Austausch mit relevanten Einrichtungen als auch beim Nachweisen von Vorschriften in Audits.

Führen Sie regelmäßige Überprüfungen Ihrer Compliance mit der NIS2-Richtlinie durch.

Nutzen Sie externe Audits, um die Einhaltung zu verifizieren und Vertrauen bei Stakeholdern zu schaffen.

Mit Reports und Auswertungen, die Ihre Sicherheitsrisiken und -maßnahmen grafisch und tabellarisch darstellen, können Sie jederzeit überprüfen wie es um Ihre Informationssicherheit bestellt ist. In der ISMS-Software können Sie NIS2-Anforderungen nachweislich dokumentieren und sie so in Audits mühelos nachweisen. Dadurch sorgen Sie für mehr Sicherheit innerhalb Ihres Unternehmens und tragen gleichzeitig zu mehr Vertrauen bei Kunden und Partner bei.

Schulen Sie Ihre Mitarbeitenden regelmäßig zu Cybersicherheitspraktiken und den spezifischen Anforderungen der NIS2-Richtlinie.

Führen Sie interne Kampagnen durch, um das Bewusstsein und die Bedeutung von Cybersicherheit zu erhöhen.

In der BPM- & GRC-Software Aeneis können Sie aufgetretene Sicherheitsvorfälle dokumentieren und daraus direkt ableiten, wo intern Schulungsbedarf besteht. Schaffen Sie auch direkt für das Bewusstsein um Cybersicherheit bei Ihren Mitarbeitenden, indem Sie Informationen zentral in Aeneis zur Verfügung stellen und sie in die Umsetzung von Maßnahmen miteinbinden.